Eigentlich hätte dies, der erste Artikel in diesem Blog sein sollen. Was ist OSINT? Vor einigen Jahren habe ich noch scherzhaft gesagt: Früher nannte man es Internetrecherche. Aber mittlerweile weiß ich, dass das viel zu kurz greift.

Der Begriff OSINT wurde durch US-Geheimdienste geprägt und wie Wikipedia erläutert wird er seit 2002 von ihnen wie folgt definiert: „erstellt aus öffentlich verfügbaren Informationen, die gesammelt, ausgewertet und kurzfristig unter geeigneten Adressaten verbreitet werden“. Früher waren diese frei verfügbaren Quellen (Open Source) Zeitung, Radio und Fernsehen. In der heutigen Zeit gehört natürlich auch das Internet zu diesen frei verfügbaren Quellen und hat wohl auch den ursprünglichen Quellen den Rang abgelaufen. Nachdem nun geklärt ist, was Open Source ist, stellt sich die Frage, was es sich mit Intelligence auf sich hat. Da hilft natürlich auch ein Blick ins Wörterbuch.

dict.leo.org schlägt als Übersetzung u.a. Intelligenz, Auffassungsvermögen, Aufklärung, Verstand, Klugheit, Information und Nachricht vor.

Aus meiner Sicht ist die Informationsgewinnung aka Internetrecherche nur der erste Schritt in OSINT. Es gehören auch die Auswertung und das intelligente verknüpfen der gefundenen Informationen dazu. OSINT ist also weit mehr als nur Internetrecherche. Und auch aus der o.g. Definition der US-Geheimdienste geht schon hervor, dass es eben nicht nur um das Suchen einer Information geht, sondern auch um ihre Verarbeitung und der Präsentation in einem Ergebnis.

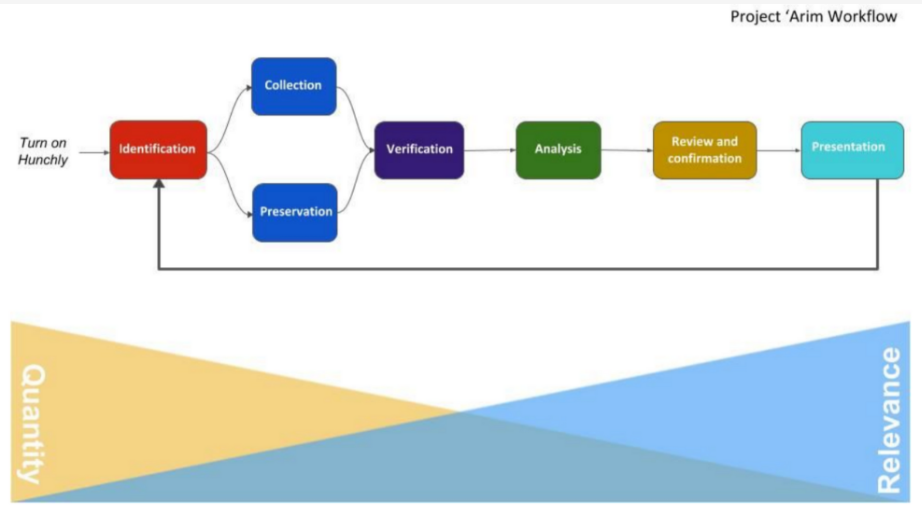

Der OSINT Workflow

Das Recherchekollektiv Bellingcat hat einen Workflow für OSINT entwickelt, der beschreibt, wie aus ihrer Sicht OSINT funktioniert

- Es beginnt mit der Identifikation also Suchbegriffen, Recherchen, Quellen.

- danach werden die Fundstücke gesammelt und archiviert.

- Der Nächste Schritt ist besonders wichtig, da es jetzt um die Verifikation der Fundstücke geht. Zum Beispiel hat mein ein Bild gefunden welches eine Örtlichkeit zeigen soll. Jetzt ist die Frage: kann man es geolokalisieren und somit bestätigen, dass es wirklich am angegebenen Ort entstanden ist. Hat man weitere Quellen die einen Namen bestätigen?

- In der Analyse wird versucht die typischen W-Fragen (Wer, Wie, Was, Wann und Wo) zu beantworten

- Jetzt erfolgt nochmal ein Review der gefundenen, verifizierten und analysierten Informationen

- Zu guter Letzt wird das Ergebnis in eine weiterverarbeitbare oder verteilbare Form gebracht. Sei es eine Datenbank oder ein Schriftstück

Im Endeffekt ist es eine ausgefeiltere Variante dessen, was die US-Geheimdienste beschrieben haben. Ich selbst würde vermutlich den Prozess weniger starr machen. Was passiert zum Beispiel, wenn während der Analyse neue Suchbegriffe auftauchen? Was, wenn man während des Reviewprozesses neue Fragen bekommt? In diesem Schaubild starten neue Identifikationen erst nach der Präsentation. Ich denke die Realität ist viel dynamischer. Aber vielleicht ist es auch gut so, dass der Prozess so einfach gehalten wurde, da er so leichter nachvollziehbar ist.

Die Schattenseite

OSINT wird nicht nur durch die „Guten“ betrieben. Natürlich bedienen sich Sicherheitsbehörden, Sicherheitsforscher, investigative Journalisten uvm. dieser Methoden. Leider verwenden auch Kriminelle OSINT um ihre Zielpersonen auszuspionieren, Sicherheitslücken zu finden und auszunutzen oder sich Zugang zu Unternehmendaten und -infrastruktur zu verschaffen.

Alle Daten, die öffentlich ins Internet gestellt werden, können auch gefunden werden. Zum Beispiel das Urlaubsfoto, welches man eigentlich nur für seine Freunde auf die Social Media Plattform gestellt hat, mit dem man nicht nur verrät, dass die Wohnung zu Hause leer ist, sondern das je nach Bild auch noch geolokalisiert werden kann.

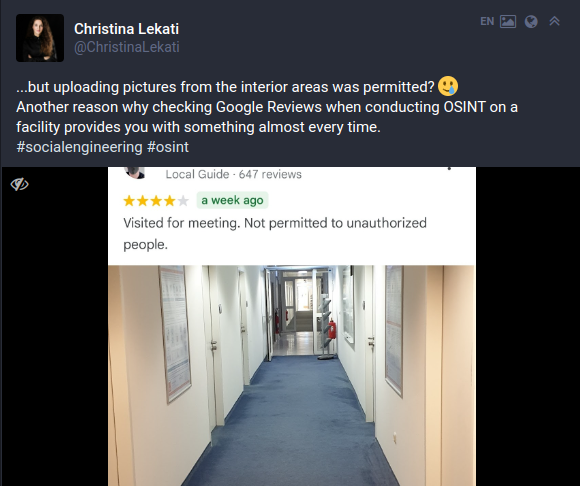

Die Psychologin und OSINT-Expertin Christina Lekati teilte neulich dieses Posting auf Mastodon

Das ist das Problem. Das Internet scheint ein zweites Wohnzimmer geworden zu sein und die ganze Welt darf zuschauen. Natürlich freut man sich als OSINTler über solche Fundstücke, wenn sie in den Recherchekontext passen. Aber an sich ist es erschreckend, wie sorglos manche Menschen mit sensiblen Informationen umgehen.

Anderseits ist es auch nicht einfach, seine Informationen aus dem Internet fern zu halten. Vereine z.B. veröffentlichen regelmäßig Namen und Fotos von ihren Mitgliedern um für sich zu werben. Das war früher natürlich nur in der Tageszeitung und somit nur für einen lokal abgrenzbaren Bereich einsehbar. Heute steht diese Information weltweit zur Verfügung. Auch Freunde posten Bilder von der Party, dem Ausflug oder was auch immer und im schlimmsten Fall, weiß man noch nicht mal davon.