Das Domain Name System wird auch gern als das Telefonbuch für das Internet genannt. Während die Gerätekommunikation ja eigentlich über IP-Adressen läuft, tragen wir Domainnamen in die Suchleisten der Browser ein. Das Domain Name System sorgt dafür, dass zur Domain die richtige IP-Adresse herausgesucht wird. So weit so einfach.

Der Vergleich mit einem Telefonbuch hinkt aber spätestens dann, wenn man bedenkt, dass es eben kein Buch ist, sondern IT-Infrastruktur, die natürlich auch Daten sammeln kann. Nämlich z.B.: die Daten wer welche Domainnamen abfragt.

Einer der größten DNS-Anbieter ist mit seinen IPs 8.8.8.8 und 8.8.4.4 Google. Ja genau: Google, die eh schon die beliebteste Suchmaschine betreiben und wissen wonach gesucht wird und deren Browser jeden Tastendruck in der URL-Leiste direkt an sich weiterleitet um passende Suchvorschläge zu generieren (egal ob man Domain eintippt oder Suchbegriff – und ja, wenn eine andere Standardsuchmaschine eingestellt ist, bekommt diese die Daten). Okay, das macht Firefox natürlich auch, wenn man es nicht deaktiviert. Aber ich schweife ab. In dem oben verlinkten Artikel stehen alle Hinweise dazu.

Wie ich in meinem Artikel über VPN schon schrieb. Du kannst „Überwachung“ im Netz nicht verhindern. Irgendjemand bekommt mit was Du machst. Selbst bei so einem unscheinbaren Dienst wie DNS ist das der Fall. Natürlich ist der Informationswert auf den Domainnamen beschränkt, aber es ist halt wieder ein Puzzleteil. Und wir OSINTler wissen ja, dass wir genau solche Puzzle-Stücke bei unseren Recherchen sammeln.

Die meisten von uns werden vermutlich nicht den Google-DNS nutzen, sondern den, den der Internetzugangsprovider mitgeteilt hat und den man dann in seinem Internetrouter eingetragen hat. Wenn Du kein VPN verwendet, dürfte es keinen Unterschied für OPSEC machen ob der Internetzugangsanbieter zusätzlich zu den aufgerufenen URLs auch die DNS-Anfragen sieht. Nutzt Du jedoch ein VPN solltest Du natürlich darauf achten, dass nicht der DNS des Internetzugangsanbieters für Anfragen genutzt wird.

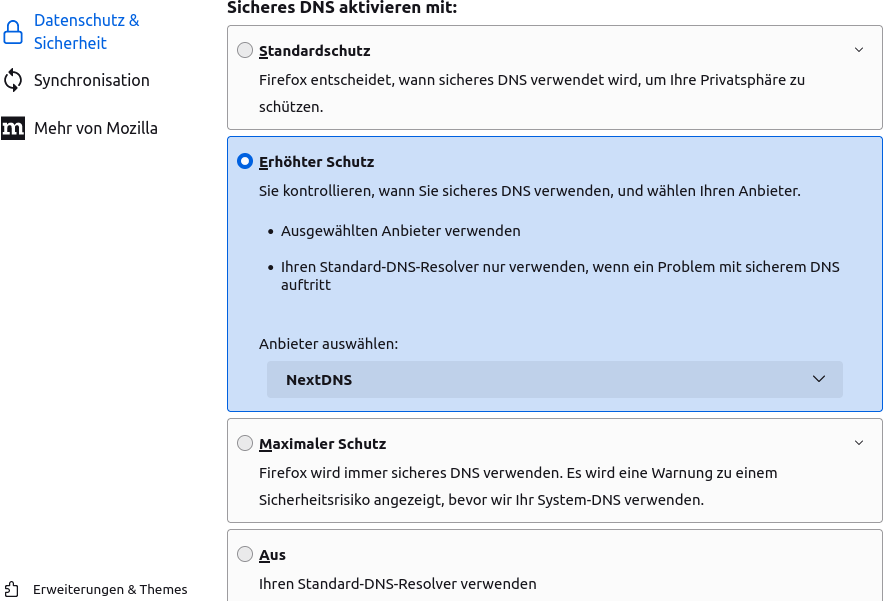

Einen Sonderweg geht tatsächlich Firefox, da der Browser einem eine Alternative ermöglicht, die man in den Browser-Einstellungen finden kann.

Hier wird die DNS-Anfrage direkt aus dem Browser ausgelöst und die Standardeinstellung des Routers wird nicht verwendet. Es betrifft aber nur die Anfragen über den Firefox

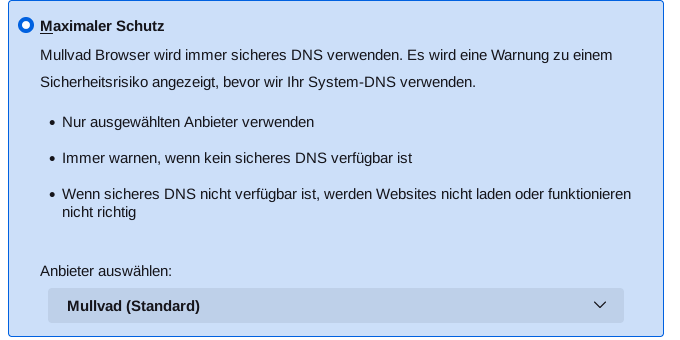

Im Firefox Derivat Librewolf, den ich in diesem Artikel vorgestellt habe, gibt es diese Einstellungen auch, aber es sind keine Einträge für Anbieter vorhanden. Diese muss man selber anlegen. Das Firefox Derivat Mullvad hat den hauseigenen DNS-Dienst integriert und voreingestellt.

Netzsperren

Natürlich kommt man bei dem Thema DNS nicht umhin über Netzsperren zu schreiben, denn Netzsperren werden in Deutschland über DNS geregelt. Hierfür wurde die CUII gegründet, in der alle großen Internetzugangsanbieter Mitglied sind. Diese Sperren haben üblicherweise für OSINT eine geringe Auswirkung, sofern Du nicht gerade zu Urheberrechtsverstößen o.ä. recherchierst. Ist eine Domain von einer Netzsperre betroffen, landest Du auf einer Webseite der CUII statt des erwarteten Webservers. Daran kannst Du auch erkennen ob Du einen DNS benutzt, der Netzsperren durchführt.

Neben Urheberrechtsverletzungen kann auch Verbreitung von pornografischen Schriften eine Ursache für eine Netzsperre sein. Dazu kommen noch Blocklisten, die manche DNS-Anbieter führen, damit ihre Kunden nicht auf Webseiten gelangen, die Schaden anrichten.

Alternative DNS-Server

Quad9 gibt an ein offener DNS-Dienst für kostenlose Sicherheit und hohen Datenschutz zu sein. Die Sicherheit gewähren sie dadurch, dass sie „bösartige“ Host-Namen“ aus einer Blockliste integriert haben. Das kann natürlich für OSINT-Recherchen wieder negativ sein, wenn Du zu diesem Thema recherchierst und die bösartigen Seiten nicht aufrufen kannst. (Ich denke, es sollte klar sein, dass solche Seiten nur mit einer Virtuellen Maschine aufgerufen werden, die danach zurücksetzt wird. Die Maschine sollte am besten sehr konservativ aufgesetzt worden sein, also ohne gemeinsame Ordner, gemeinsame Zwischenablage usw.) Gegen Quad9 wurde ein Gerichtsverfahren wegen „Mittäterschaft an Urheberrechtsversetzungen“ angestrengt, da sie Netzsperren nicht durchgeführt haben. Nach mehreren Jahren konnte sich Quad9 dann gegen Sony durchsetzen.

NextDNS will auch vor allen Arten von Sicherheitsbedrohungen, Trackern usw schützen. Es ist einer der Dienste, die Firefox standardmäßig als DNS vorschlägt. In der kostenlosen Variante kann man 300.000 Anfragen / Monat machen. Auf ihrer Webseite haben sie aufgeschlüsselt, welche Sicherheitsvorkehrungen sie anbieten.

Digitalcourage gibt auch an, einen zensurfreien DNS-Server zu betreiben. Auf ihrer Webseite kann man sich auch über den Status der DNS-Server informieren. Über Blocklisten „bösartiger“ Hostnamen ist dort nichts zu lesen.

Auf der Webseite Privacy Handbuch ist eine lange Liste an DNS Servern zu finden, die zensurfrei und „vertrauenswürdig“ sein sollen. Auf ihrer Webseite erklären sie auch, wie ein Tracking-Dienst ermitteln würde, welcher DNS-Server vom Browser verwendet wird.

Inwieweit all diese alternativen Dienste vertrauenswürdig sind, lässt sich von außen schlecht prüfen. Ich maße mir jedenfalls nicht an hier einen DNS-Server zu empfehlen, den ich nicht ordentlich prüfen konnte. Letztendlich ist es tatsächlich eine Frage des Vertrauens, die ich auch schon bei meinem Artikel über VPN in den Vordergrund gerückt habe. Vertraue ich Mozilla? Dann ist es vielleicht auch leichter Diensten die Mozilla voreingestellt hat zu vertrauen. Vertraue ich der Stiftung die Quad9 betreibt? Vertraue ich meinem Telekommunikationsanbieter? Vertraue ich den Leuten die das Privacy Handbuch erstellt haben? Alles bis ins letzte Detail selber zu prüfen ist schlecht möglich.

Was allerdings für OSINT tatsächlich einen Unterschied macht, ist, ob man einen DNS-Server mit Blocklisten (sei es wegen Urheberrecht oder Schadsoftware) benutzt oder nicht. Natürlich solltest Du den OPSEC-Aspekt nicht vernachlässigen und solange Du nicht auf eine geblockte Seite triffst, ist es auch egal, ob der DNS-Server nun blockt oder nicht. Aber wenn Du eine Seite eben nicht aufrufen kannst, weißt Du jetzt woran es liegen könnte. Dann solltest Du eben einen anderen DNS-Server für Deine Recherche nutzen, der nicht blockt. Alternativen gibt es ja genug.

DNS, DNS-over-TLS und DNS-over-HTTPS

Wenn Du die Möglichkeit hat es zu beeinflussen, solltest Du auf jeden Fall beim DNS eine verschlüsselte Version verwenden, so dass die DNS-Anfrage nicht von „jedermann“ abgehört werden kann. Unverschlüsselter Datenverkehr ist ja schon länger ein Thema und bei Webseiten hat sich mittlerweile auch https durchgesetzt. Bei DNS sollte das auch ganz normal sein, die verschlüsselte Version zu nutzen.